OpenClaw auf dem Mac mini: Minimales Setup ohne dein System preiszugeben

OpenClaw hat seit Ende 2025 mehr als 165.000 GitHub-Stars erreicht und gehört damit zu den am schnellsten wachsenden Open-Source-Projekten der Geschichte. Doch seine Leistungsfähigkeit bringt auch ernsthafte Sicherheitsaspekte mit sich, die in den meisten Setup-Guides komplett ausgelassen werden.

Dieser Guide erklärt, welche Zugriffe OpenClaw benötigt, warum das für deine Privatsphäre wichtig ist und welche minimalen Schritte nötig sind, um es sicher auf einem Mac mini M4 zu betreiben. Dein OpenClaw-Mac-mini-Setup muss nicht bedeuten, dass deine persönlichen Daten gefährdet sind.

Was ist OpenClaw und warum benötigt es so viele Zugriffsrechte?

OpenClaw ist ein Open-Source-KI-Assistent, der rund um die Uhr auf deiner eigenen Hardware läuft und sich mit Messaging-Apps wie WhatsApp, iMessage und Slack verbindet, um reale Aufgaben autonom auszuführen – was bedeutet, dass er Zugriff auf deine Dateien, dein Netzwerk und deine Accounts braucht, um zu funktionieren.

Ursprünglich Clawdbot und später Moltbot genannt, wurde OpenClaw vom österreichischen Entwickler Peter Steinberger entwickelt – dem Gründer von PSPDFKit, dessen Kunden unter anderem Dropbox, Salesforce und IBM waren.

Stell dir das Ganze wie einen persönlichen JARVIS vor: Es liest Dateien, führt Shell-Befehle aus, steuert Browser, verwaltet Kalender und sendet Nachrichten in deinem Namen. Es verbindet sich mit Cloud-KI-Modellen wie Claude oder GPT-4 oder führt lokale Modelle aus, wenn genug Arbeitsspeicher vorhanden ist.

Der Trade-off ist simpel. Um nützliche Dinge zu erledigen, braucht OpenClaw denselben Zugriff auf deinen Computer wie du selbst. Das macht es leistungsstark – und genau deshalb ist Sicherheit absolut unverzichtbar.

Wenn du dich nicht gut auskennst und nicht genau weißt, was du tust, könntest du relativ leicht Personen mit böswilliger Absicht Zugriff auf dein gesamtes System ermöglichen (zum Beispiel wenn du falsch promptest oder die KI einen besonders anfälligen Code ausführt) oder sehr sensible persönliche oder Unternehmensdaten an die KI-Modelle selbst weitergeben.

Warum ist der Mac mini M4 der ideale Host für OpenClaw?

Der Mac mini M4 mit seinem leisen Betrieb, weniger als 5 W Idle-Verbrauch, der Effizienz von Apple Silicon und der exklusiven iMessage-Integration ist die praktischste Hardware für einen Always-on-KI-Assistenten wie OpenClaw. Das sind seine größten Vorteile:

- Nahezu kein Stromverbrauch — Der M4 verbraucht im Idle nur 3–4 Watt, vergleichbar mit einem Raspberry Pi. Unter typischen OpenClaw-Workloads bleibst du deutlich unter 10 W. Der 24/7-Betrieb kostet ungefähr so viel wie ein Nachtlicht – ein Bruchteil dessen, was ein GPU-PC verbrauchen würde.

- Tatsächlich lautlos — Der Lüfter des Basis-M4 läuft bei etwa 1.000 RPM und überschreitet bei normaler Nutzung selten 1.200 RPM. Nutzer aus Tonstudios – Menschen, die beruflich Geräuschpegel messen – berichten, dass er praktisch unhörbar ist. Wichtiger Hinweis: Der M4 Pro wird unter dauerhafter hoher Last deutlich lauter.

- Unified Memory beseitigt den größten KI-Engpass — Apple Silicon nutzt einen gemeinsamen Speicherpool für CPU und GPU. Es gibt kein Verschieben von Daten zwischen System-RAM und separatem VRAM, was normalerweise der größte Performance-Killer bei speicherbandbreitengebundenen KI-Workloads ist. Der Basis-M4 mit 16 GB bewältigt cloudbasierte KI-Provider problemlos.

- Lokale Modellpower bei 64 GB — Der M4 Pro mit 64 GB kann Modelle mit 32 Milliarden Parametern mit 11–12 Tokens pro Sekunde ausführen – schnell genug für Echtzeitanwendungen. Nutzer berichten, mehrere quantisierte Modelle gleichzeitig ohne Probleme laufen zu lassen. Wenn du auf Cloud-APIs verzichten willst, ist das der Sweet Spot.

- Der einzige Weg zu iMessage — Die iMessage-Integration von OpenClaw erfordert macOS. Technisch kannst du sie über SSH von einem Linux-Gateway bridgen, aber du brauchst trotzdem einen Mac in der Kette. Für alle im Apple-Ökosystem ist der Mac mini daher die einzige praktische Option.

- Die Community hat sich bereits entschieden — OpenClaw hat über 100.000 GitHub-Stars und der Mac mini ist die de facto Referenzhardware. Setup-Guides, Tutorials und Community-Builds laufen überwiegend auf Mac minis. Selbst Medien berichten darüber. Mit 599 € für das Basismodell amortisiert er sich innerhalb weniger Monate im Vergleich zu vergleichbarem Cloud-Hosting.

Welche realen Sicherheitsrisiken bestehen beim Betrieb von OpenClaw?

OpenClaw benötigt umfangreiche Systemberechtigungen, und aktuelle Sicherheitslücken haben es Angreifern ermöglicht, Installationen über bösartige Links zu übernehmen, Zugangsdaten über gefälschte Marketplace-Skills zu stehlen und Remote-Code mit nur einem Klick auszuführen.

Im Januar 2026 entdeckten Sicherheitsforscher von DepthFirst CVE-2026-25253 – eine kritische Schwachstelle (CVSS 8.8), die Remote-Code-Execution mit nur einem Klick ermöglichte.

Ein Angreifer konnte über eine präparierte Webseite dein Authentifizierungstoken stehlen, sich mit deiner lokalen OpenClaw-Instanz verbinden, Sandboxing deaktivieren und beliebige Befehle ausführen. Dies wurde in Version 2026.1.29 behoben, betraf jedoch selbst Installationen, die nur für Loopback-Verbindungen konfiguriert waren.

Separat überprüfte das Sicherheitsunternehmen Koi Security alle 2.857 Skills auf ClawHub – dem Extension-Marketplace von OpenClaw – und fand 341 bösartige Einträge. Davon gehörten 335 zu einer koordinierten Kampagne namens ClawHavoc, die die Malware Atomic Stealer (AMOS) verteilte und auf macOS-Credentials, Crypto-Wallet-Keys und SSH-Zugangsdaten abzielte.

Die offizielle OpenClaw-Dokumentation sagt ganz klar: „Es gibt kein ‚perfekt sicheres‘ Setup.“ Diese Ehrlichkeit sollte man ernst nehmen.

Was ist das minimale Sicherheits-Setup, das jeder nutzen sollte?

Aktiviere mindestens die macOS-Firewall und die FileVault-Verschlüsselung, konfiguriere OpenClaw für reine Loopback-Verbindungen mit Token-Authentifizierung und setze deine DM-Policy auf den Modus „pairing“ – das dauert etwa 10 Minuten und blockiert die meisten gängigen Angriffsvektoren.

Beginne mit macOS selbst. Öffne die Systemeinstellungen, gehe zu Netzwerk und aktiviere die Firewall. Wechsle anschließend zu Datenschutz & Sicherheit und aktiviere FileVault, um deine Festplatte zu verschlüsseln. Diese beiden Schritte schützen dich unabhängig davon, welche Software du nutzt.

Für OpenClaw selbst befinden sich die entscheidenden Einstellungen in deiner Konfigurationsdatei. Setze gateway.bind auf „loopback“, damit das Gateway nur Verbindungen von deinem eigenen Gerät akzeptiert. Stelle sicher, dass gateway.auth.mode auf „token“ gesetzt ist – der Onboarding-Wizard erstellt standardmäßig einen, aber überprüfe, dass er aktiv ist. Seit Version v2026.1.29 wurde der Gateway-Auth-Modus „none“ vollständig entfernt — Authentifizierung ist jetzt verpflichtend.

Setze dmPolicy deines Messaging-Kanals auf „pairing“, sodass unbekannte Absender zuerst bestätigt werden müssen, bevor sie mit deinem Bot interagieren können. Verwende niemals den Modus „open“. Für eine ausführliche Erklärung aller vier DM-Policy-Modi siehe diesen Access-Control-Guide.

Nach der Installation führe openclaw security audit --deep aus, um Fehlkonfigurationen zu überprüfen. Führe diesen Befehl regelmäßig aus, besonders nach Updates. Für eine umfassende Hardening-Checklist über die Basics hinaus lohnt es sich, die ausführliche Version von DefectDojo zu speichern.

Allerdings entwickelt sich die Community schnell weiter, und ständig entstehen neue Fixes und Best Practices. Ein Beispiel ist dieser Reddit-Thread über die Nutzung des Mac Agent Gateway zur Absicherung der iMessage-Integration. Beachte jedoch die potenziellen Risiken, wenn du solchen Guides folgst oder fremden Code verwendest.

Solltest du ein separates Benutzerkonto für OpenClaw erstellen?

Ein eigenes Standard-macOS-Benutzerkonto für OpenClaw isoliert es von den Dokumenten, Passwörtern und sensiblen Dateien deines Hauptkontos – und schafft eine klare Sicherheitsbarriere, falls etwas schiefgeht.

Gehe zu Systemeinstellungen, dann zu Benutzer & Gruppen und erstelle einen neuen Account. Wähle ein Standardkonto, keinen Administrator. OpenClaw, das unter diesem Konto läuft, kann nur auf den Home-Ordner dieses Accounts zugreifen. Die Dokumente, Downloads, SSH-Keys und Keychain-Daten deines Hauptkontos bleiben vollständig getrennt.

Dieses Setup dauert nur fünf Minuten und reduziert den potenziellen Schaden bei einem Sicherheitsvorfall erheblich. Wenn etwas schiefgeht, kannst du das komplette Benutzerkonto löschen und neu beginnen, ohne deine persönlichen Dateien anzutasten.

Wie kannst du überwachen, was OpenClaw tatsächlich macht?

Installiere ein Netzwerk-Monitoring-Tool wie Little Snitch oder das kostenlose LuLu von Objective-See – diese zeigen jede ausgehende Verbindung, die OpenClaw aufbauen will, und ermöglichen dir, verdächtige Aktivitäten in Echtzeit zu blockieren.

Die integrierte macOS-Firewall verarbeitet nur eingehende Verbindungen. Für einen KI-Assistenten, der aktiv Cloud-Provider, Messaging-Plattformen und Webservices kontaktiert, musst du auch ausgehenden Traffic sehen können. Little Snitch (49 €) oder das kostenlose Open-Source-Tool LuLu erledigen das zuverlässig.

Beginne im Silent-Monitoring-Modus, um das normale Verhalten von OpenClaw ein oder zwei Tage lang zu beobachten. Du wirst Verbindungen zu deinem KI-Provider (Anthropic, OpenAI usw.), deinen Messaging-Diensten und allen installierten Skills sehen. Sobald du die Baseline kennst, kannst du Regeln erstellen, die erlaubte Verbindungen zulassen und dich bei ungewöhnlichen Aktivitäten warnen.

Welche Dateien und Ordner solltest du OpenClaw niemals zugänglich machen?

Halte OpenClaw von ~/.ssh, ~/Library/Keychains und ~/.gnupg fern – erstelle stattdessen einen eigenen Workspace-Ordner und beschränke den Zugriff ausschließlich auf dieses Verzeichnis.

Deine SSH-Keys, macOS-Keychain-Passwörter und GPG-Verschlüsselungsschlüssel gehören zu den wertvollsten Zielen auf deinem System. Die ClawHavoc-Kampagne zielte gezielt auf Credentials ab, die in Konfigurationsdateien und Browser-Passwörtern gespeichert sind. Mach es Angreifern nicht unnötig leicht.

Erstelle einen Ordner wie ~/ai-arbeitsplatz und konfiguriere OpenClaw so, dass es nur innerhalb dieses Ordners arbeitet. Beachte außerdem, dass OpenClaws eigene Daten in ~/.openclaw/ gespeichert werden – dieser Ordner enthält Sitzungsprotokolle, API-Keys im Klartext-JSON-Format und Memory-Dateien (SOUL.md und MEMORY.md). Behandle diesen Ordner als sensibel. Angreifer der ClawHavoc-Kampagne zielten speziell auf diese Memory-Dateien, um das langfristige Verhalten der KI zu manipulieren.

Verbessert das Ausführen von OpenClaw von externem Speicher die Sicherheit?

Wenn du OpenClaw von einer dedizierten externen NVMe-SSD betreibst, werden seine Dateien physisch von deinem Hauptsystemlaufwerk getrennt, was Containment, Backups und eine vollständige Entfernung deutlich erleichtert.

Der Mac mini M4 hat drei Thunderbolt-4-Ports auf der Rückseite (Thunderbolt 5 beim M4 Pro) sowie zwei USB-C-Ports vorne. Externe NVMe-SSDs über Thunderbolt erreichen nahezu interne Geschwindigkeiten, sodass es keinen Performance-Nachteil gibt. Dein KI-Workspace liegt auf einem Laufwerk, deine persönlichen Dateien auf einem anderen.

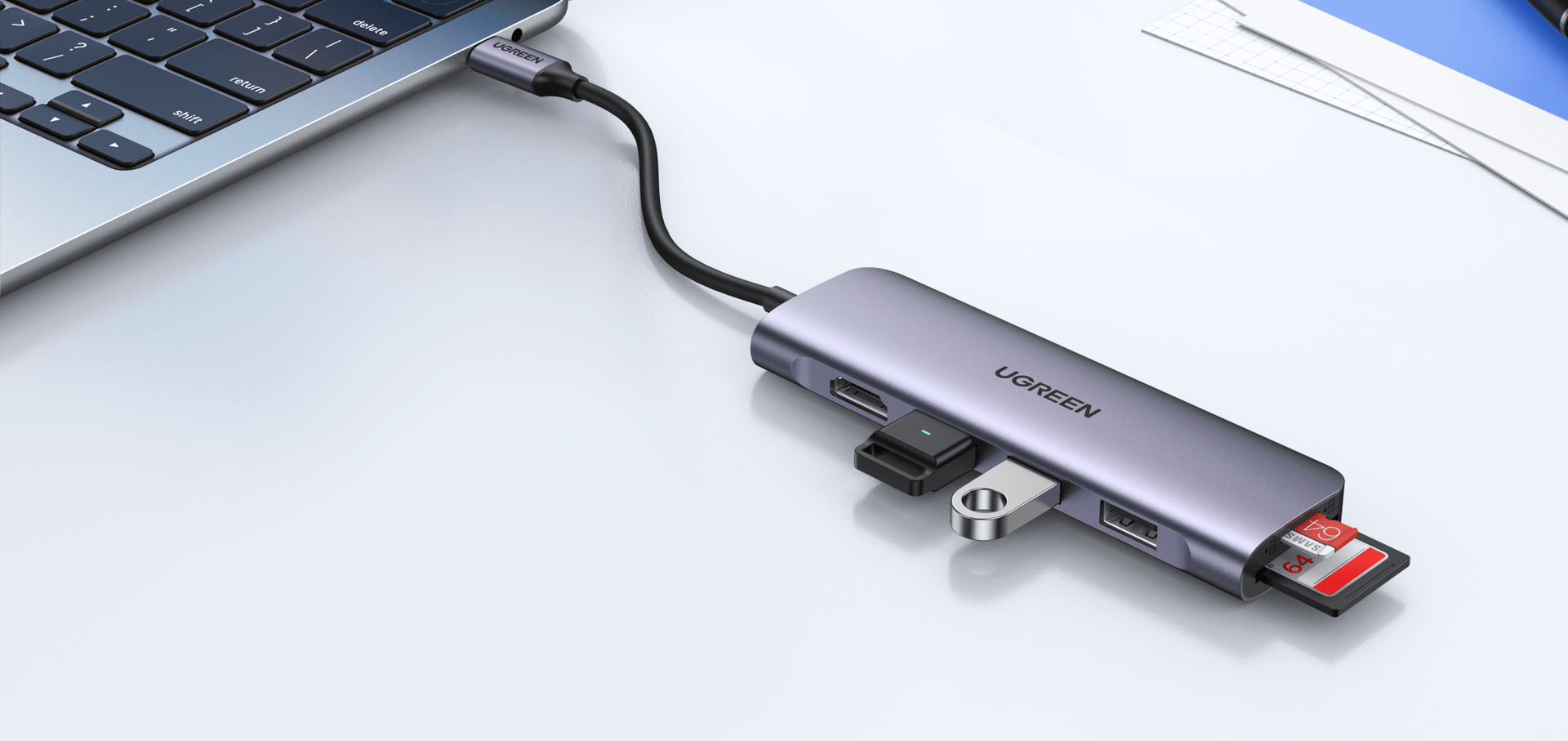

Wenn du eine dedizierte OpenClaw-Workstation aufbaust, hilft eine Dockingstation dabei, alles sauber zu organisieren. Die UGREEN Mac mini M4 Dockingstation erweitert dein Setup um 11 Anschlüsse, darunter 10-Gbit/s-USB-A- und USB-C-Ports, während das integrierte M.2-NVMe-SSD-Gehäuse Laufwerke bis zu 8 TB mit 10-Gbit/s-Transfer unterstützt. So kannst du eine dedizierte SSD direkt im Dock für deinen OpenClaw-Workspace installieren, ohne zusätzlichen Kabelsalat.

{{UGPRODUCT}}

Die UGREEN Mac mini M4 4K Dockingstation bietet ein ähnliches Setup mit zusätzlichem DisplayPort-Ausgang, wenn du einen Monitor an deine KI-Workstation anschließen möchtest. Beide sitzen unter dem Mac mini mit passendem Design und sorgen für einen aufgeräumten Schreibtisch.

Ein Punkt, den du beachten solltest: Einige Nutzer berichten, dass externe Laufwerke während des macOS-Sleep-Modus getrennt werden. Wenn du OpenClaw rund um die Uhr betreibst, deaktiviere den Ruhezustand komplett oder nutze eine App wie Amphetamine, um dein System wach zu halten.

Lohnt sich vollständige Virtual-Machine-Isolation?

Für Nutzer, die mit sensiblen Daten arbeiten, bietet das Ausführen von OpenClaw in einer macOS-Virtual-Machine mit UTM den stärksten Schutz – vollständige Isolation vom Host-System mit einfachen Snapshot- und Restore-Funktionen.

UTM ist kostenlos (oder 10 € im Mac App Store für automatische Updates) und erstellt eine komplett separate macOS-Umgebung auf deinem Mac mini. Aktiviere in den Netzwerkeinstellungen „Isolate Guest from Host“ und vermeide das Teilen von Ordnern zwischen der VM und deinem Hauptsystem.

Der größte Vorteil sind Snapshots.

Erstelle einen Snapshot, bevor du einen neuen Skill aus ClawHub testest, und wenn etwas verdächtig aussieht, kannst du sofort zurückrollen.

Das benötigt etwa 60 GB Speicherplatz und rund 20 Minuten für die Ersteinrichtung. Für gelegentliche Experimente ist das vielleicht übertrieben, aber unverzichtbar, wenn du OpenClaw mit Accounts verbindest, die echtes Geld oder sensible Unternehmensdaten betreffen.

Was sind die häufigsten Fehler beim OpenClaw-Setup?

Die größten Fehler sind offene DM-Policies, die jedem erlauben, deiner KI zu schreiben, fehlende Token-Authentifizierung, der Betrieb auf deinem primären Benutzerkonto und das Installieren nicht verifizierter Skills aus ClawHub ohne Prüfung der Quelle.

Die OpenClaw-Community beschreibt die Plattform als „nicht schwierig, aber unforgiving“. Standard-Settings sind für den produktiven Einsatz nicht sicher genug, und kleine Versäumnisse können dein gesamtes System gefährden. Hier sind die Fehler, die du vermeiden solltest:

- Offene DM-Policies verwenden — Wenn dmPolicy auf „open“ gesetzt ist, kann jeder deiner KI Nachrichten schicken und Aktionen auf deinem Gerät auslösen. Verwende immer den Modus „pairing“, damit unbekannte Absender zuerst bestätigt werden müssen. Die OpenClaw-Hardening-Checklist ist eindeutig: Verwende „open“ nur, wenn es absolut notwendig ist.

- Token-Authentifizierung überspringen — Seit v2026.1.29 wurde der Gateway-Auth-Modus „none“ vollständig entfernt. Wenn du jedoch eine ältere Version nutzt oder deine Konfiguration nicht überprüft hast, könnte dein Gateway weiterhin exponiert sein. Stelle immer sicher, dass gateway.auth.mode auf „token“ gesetzt ist und ein Token aktiv ist.

- Auf deinem primären Benutzerkonto laufen lassen — OpenClaw kann Dateien lesen, Shell-Commands ausführen und auf Credentials zugreifen. Security-Guides empfehlen, es auf einer dedizierten Maschine oder VM mit einem separaten OS-User zu betreiben – niemals auf deinem persönlichen Gerät mit sensiblen Daten.

- Nicht verifizierte Skills aus ClawHub installieren — Das ist die neueste und gefährlichste Angriffsfläche. Koi Security überprüfte alle 2.857 Skills auf ClawHub und fand 341 bösartige Einträge — fast 12 % des Marktplatzes. Die meisten wurden auf eine koordinierte Kampagne namens ClawHavoc zurückgeführt, die Atomic-Stealer-Malware verbreitete. Überprüfe immer die GitHub-Historie eines Skill-Autors, bevor du ihn installierst, und erwäge den Einsatz des Clawdex-Scanning-Skills, um Pakete mit bekannten bösartigen Einträgen abzugleichen.

- Installationsprobleme ignorieren — Sowohl npm als auch pnpm haben dokumentierte Installationsprobleme, insbesondere rund um sharp und node-gyp unter macOS. Das offizielle Installationsskript (curl -fsSL https://openclaw.ai/install.sh | bash) ist der empfohlene Weg und löst die meisten Edge-Cases automatisch.

- Nicht aktuell bleiben — Schon der Patch für CVE-2026-25253 im Januar 2026 ist Grund genug. Es handelte sich um eine CVSS-8.8-Schwachstelle für One-Click-Remote-Code-Execution — der Besuch eines einzigen bösartigen Links konnte einem Angreifer vollständige Kontrolle über dein Gateway geben. Aktualisiere sofort auf v2026.1.29 oder neuer.

Dein Mac-mini-OpenClaw-Setup – richtig umgesetzt

Die Popularität von OpenClaw ist absolut verdient. Einen persönlichen KI-Assistenten rund um die Uhr auf eigener Hardware unter eigener Kontrolle laufen zu lassen, ist tatsächlich sehr nützlich. Aber diese Power erfordert auch Respekt vor den Risiken – und die Sicherheitslandschaft entwickelt sich schnell.

Das minimale sichere Setup dauert etwa 10 Minuten: Aktiviere Firewall und FileVault, konfiguriere Loopback-Binding mit Token-Authentifizierung und nutze DM-Policies im Pairing-Modus.

Für zusätzlichen Schutz kannst du ein eigenes Benutzerkonto erstellen und über eine physische Trennung deines Workspaces nachdenken – zum Beispiel mit externem Speicher über ein Dock wie die UGREEN Mac mini M4 Dockingstation, damit deine KI-Arbeitsumgebung klar von deinen persönlichen Daten getrennt bleibt.

Mit den richtigen Sicherheitsmaßnahmen und einem sauberen Hardware-Setup wird dein Mac mini zu einer leistungsfähigen KI-Workstation, ohne das zu gefährden, was dir wirklich wichtig ist.

FAQ: OpenClaw sicher auf einem Mac mini betreiben

Was ist OpenClaw und wofür wird es verwendet?

OpenClaw ist ein Open-Source-KI-Assistent, der dauerhaft auf deiner eigenen Hardware läuft und Aufgaben automatisch ausführen kann. Er kann beispielsweise Nachrichten über Apps wie iMessage, WhatsApp oder Slack senden, Dateien analysieren, Shell-Befehle ausführen und Browseraktionen steuern. Da OpenClaw dafür Zugriff auf Dateien, Netzwerk und Accounts benötigt, sind Sicherheitsmaßnahmen beim Setup besonders wichtig.

Warum eignet sich der Mac mini M4 besonders gut für OpenClaw?

Der Mac mini M4 ist ideal für einen Always-on-KI-Assistenten, weil er sehr energieeffizient arbeitet und im Idle nur etwa 3–4 Watt verbraucht. Gleichzeitig bietet Apple Silicon mit Unified Memory eine hohe Performance für KI-Workloads. Außerdem ist macOS aktuell die einzige praktische Plattform für die iMessage-Integration von OpenClaw.

Welche Sicherheitsrisiken bestehen beim Betrieb von OpenClaw?

Da OpenClaw weitreichende Systemrechte benötigt, kann eine Fehlkonfiguration oder eine Sicherheitslücke Angreifern Zugriff auf dein System ermöglichen. Beispiele sind bösartige Skills aus dem ClawHub-Marketplace oder Schwachstellen wie CVE-2026-25253, die Remote-Code-Execution erlaubten. Deshalb sollten Updates, sichere Authentifizierung und Zugriffsbeschränkungen unbedingt eingerichtet werden.

Wie sieht ein minimales Sicherheits-Setup für OpenClaw auf dem Mac mini aus?

Für ein grundlegendes sicheres Setup solltest du die macOS-Firewall aktivieren und FileVault für die Festplattenverschlüsselung einschalten. Zusätzlich sollte OpenClaw nur über Loopback-Verbindungen erreichbar sein und eine Token-Authentifizierung verwenden. Außerdem empfiehlt sich der DM-Policy-Modus „pairing“, damit nur bestätigte Kontakte mit deinem KI-Assistenten interagieren können.

Sollte OpenClaw in einem separaten Benutzerkonto laufen?

Ja. Ein eigenes Standard-Benutzerkonto für OpenClaw trennt die KI-Umgebung von deinen persönlichen Daten. Dadurch bleiben Dokumente, SSH-Keys und Keychain-Passwörter deines Hauptkontos geschützt, selbst wenn es zu einem Sicherheitsproblem mit OpenClaw kommt.

Welche Dateien oder Ordner sollten für OpenClaw gesperrt bleiben?

Besonders sensible Verzeichnisse wie ~/.ssh, ~/Library/Keychains oder ~/.gnupg sollten niemals für OpenClaw zugänglich sein. Stattdessen empfiehlt es sich, einen eigenen Workspace-Ordner – zum Beispiel ~/ai-arbeitsplatz – anzulegen und den Zugriff der KI ausschließlich auf diesen Ordner zu beschränken.

Kann externer Speicher die Sicherheit eines OpenClaw-Setups verbessern?

Ja. Wenn OpenClaw auf einer separaten externen NVMe-SSD läuft, sind seine Dateien physisch vom Hauptsystem getrennt. Das erleichtert Backups, erhöht die Isolation und ermöglicht eine schnelle vollständige Entfernung der KI-Umgebung, ohne persönliche Daten zu gefährden.

Welche häufigen Fehler sollte man beim OpenClaw-Setup vermeiden?

Zu den häufigsten Fehlern gehören offene DM-Policies („open“), fehlende Token-Authentifizierung, der Betrieb auf dem primären Benutzerkonto und die Installation nicht geprüfter Skills aus dem Marketplace. Auch veraltete Versionen können ein Risiko darstellen, daher sollten Updates regelmäßig installiert werden.